Все современные хакерские атаки. Как от них защититься?

Что же такое хакерская манипуляция или же атака?

Кибератака, хакерская атака – преднамеренное действие злоумышленника в сети, направленное на нарушение

функциональности или взлома сетевого устройства для получения несанкционированного доступа к информационной

системе с целью кражи личных данных, вымогательства денежных средств, отключения системы жертвы.

Список современных хакерских атак:

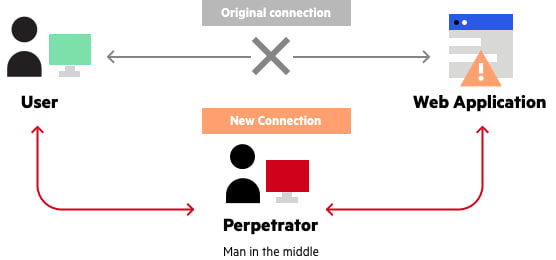

MitM

Она происходит, когда злоумышленник пытается перехватить связь между двумя сторонами (веб-сервером и

клиентским браузером), чтобы следить за жертвой, украсть личную информацию или учетные данные. Для

выполнения атаки хакер ищет незащищенные сетевые соединения в общедоступных сетях Wi-Fi.

Захват сеанса; Злоумышленник захватывает сеанс между клиентом и сетевым сервером. После соединения клиента с

сервером, хакер отключает клиента от трафика и заменяет IP-адрес клиентского компьютера своим собственным

IP-адресом, подделывая номера клиента. Сервер продолжает сеанс, полагая, что обменивается данными с

клиентом. Если IP-адрес злоумышленника вставлен в середине сеанса, сервер может не обнаружит этого, так как

пользователь уже задействован в доверенном соединении, то есть прошел проверку подлинности.

IP-спуфинг; Это подмена IP-адреса пользователя злоумышленником для того, чтобы убедить систему в том, что

она взаимодействует с известным доверенным лицом, и предоставить злоумышленнику доступ к системе. Хакер

отправляет пакет с IP-адресом источника известного доверенного хоста вместо своего собственного IP-адреса на

целевой хост. Целевой хост может принять пакет и действовать в соответствии с ним.

Методы предотвращения атаки:

Простой способ предотвратить атаку MitM – установить на сайте сертификат Secure Sockets Layer (SSL),

обеспечивающий шифрование всей информации, передаваемой между сторонами. Большинство современных провайдеров

имеют встроенный сертификат SSL в своем хостинг-пакете. Таким образом, эффективную защиту от атак MitM

обеспечивают шифрование и цифровые сертификаты, гарантируя конфиденциальность и надежность связи.

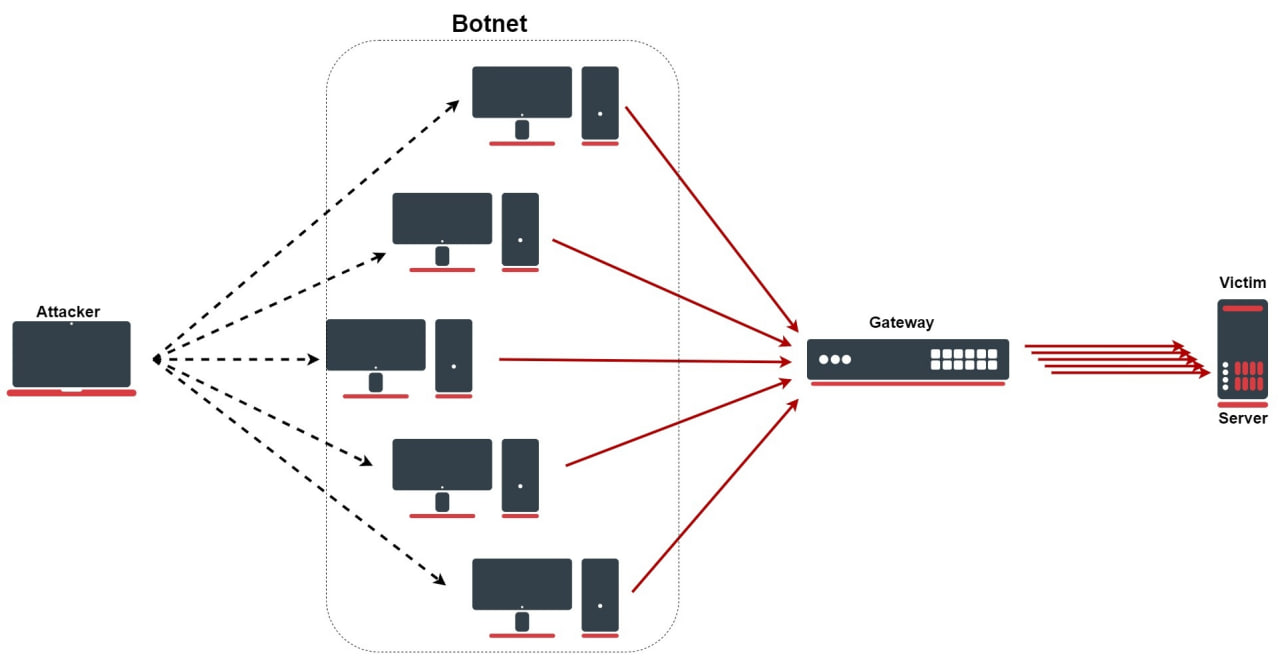

DoS-, DDoS

Атаки типа «отказ в обслуживании» перегружают системы, серверы, сайты трафиком для нарушения или прекращения

их обслуживания, чтобы сделать его недоступным для посетителей. В результате перегруженного сервера система

не может отвечать на запросы пользователей и прекращает свою работу. DDoS – тот же метод, что и традиционный

DoS, за исключением того, что хакер использует несколько взломанных устройств для запуска атаки трафиком на

целевой веб-ресурс в более крупном масштабе. Эта атака сложнее и опаснее, так как выполняется одновременно с

разных IP-адресов по всему миру, что затрудняет определение её источника для сетевых администраторов

Методы предотвращения атаки:

Для предотвращения DoS- и DDoS-атак необходимо уменьшить трафик с помощью сети доставки контента (CDN),

балансировщика нагрузки, масштабируемых ресурсов. Также следует использовать брандмауэр на случай, если

DDoS-атака скрывает другой метод кибератаки, такой как SQL-инъекция или XSS.

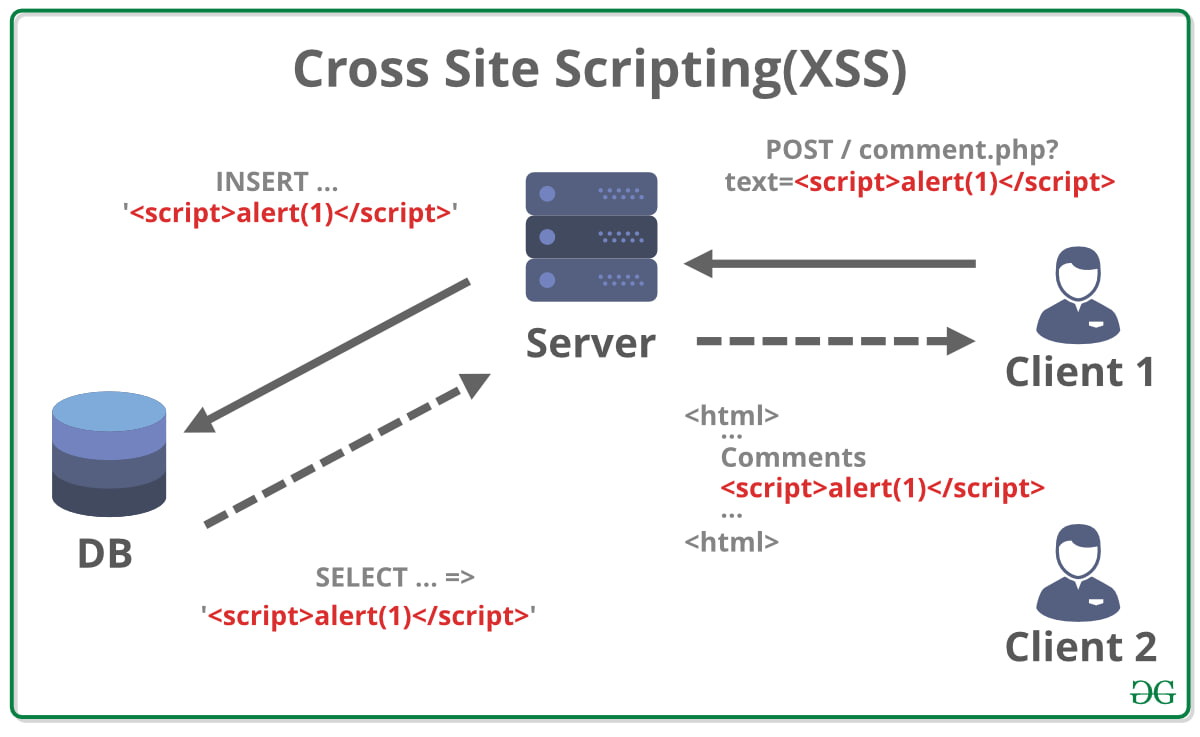

Межсайтовый скриптинг (XSS)

Межсайтовый скриптинг происходит следующим образом. Когда пользователь входит на страницу веб-сайта, его

браузер автоматически запускает скрипт хакера как часть кода HTML, который выполняет вредоносный сценарий.

Вредоносный код может передать файлы cookie из браузера пользователя на сервер злоумышленника, который

использует их для перехвата сеанса и дальнейшего извлечения учетных данных клиента, управления его

устройством.

Атака является успешной для уязвимых веб-сайтов, использующих недостаточный уровень кодирования и проверки

на наличие вредоносного содержимого веб-запроса. Браузер пользователя не может обнаружить, что вредоносный

источник (чаще всего веб-запрос) ненадежный, и предоставляет ему доступ к файлам cookie, токенам сеанса или

другой конфиденциальной информации, связанной с сайтом, или позволяет вредоносному сценарию переписывать

содержимое HTML.

Методы предотвращения атаки:

Основная защита от XSS-атак – правильное кодирование, включая кодирование HTML, атрибутов, кодирование

JavaScript, CSS и т. д. Разработчики устанавливают брандмауэры, действующие как фильтр, который выявляет и

блокирует любые вредоносные запросы к веб-сайту. Большинство современных веб-хостинговых платформ используют

эти функции автоматически.

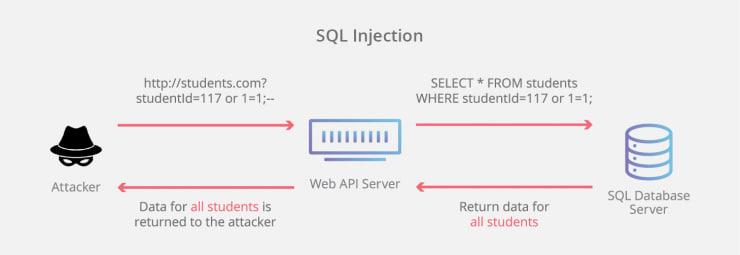

Использование SQL-инъекции

Атака с использованием SQL-инъекции – тип атаки, нацеленный на серверы, использующие язык программирования

структурированных запросов SQL для управления информацией в базах данных. Базы данных SQL используют

операторы SQL для запроса данных, и эти операторы обычно выполняются через HTML-форму на веб-странице. Если

разрешения базы данных не были установлены должным образом, злоумышленник может использовать HTML-форму для

выполнения вредоносных запросов.

Методы предотвращения атаки:

Защита веб-сайта от атак на основе SQL-инъекции зависит от надежности кодовой базы. Чтобы снизить риск

атаки, используют параметризованные запросы, аутентификацию для защиты базы данных, проверяют входные данные

по белому списку портов и хостов, используют подходящую библиотеку ORM (Hibernate, Entity Framework,

ActiveRecord и др., в зависимости от платформы), ограничивают права доступа к базе данных сайта.

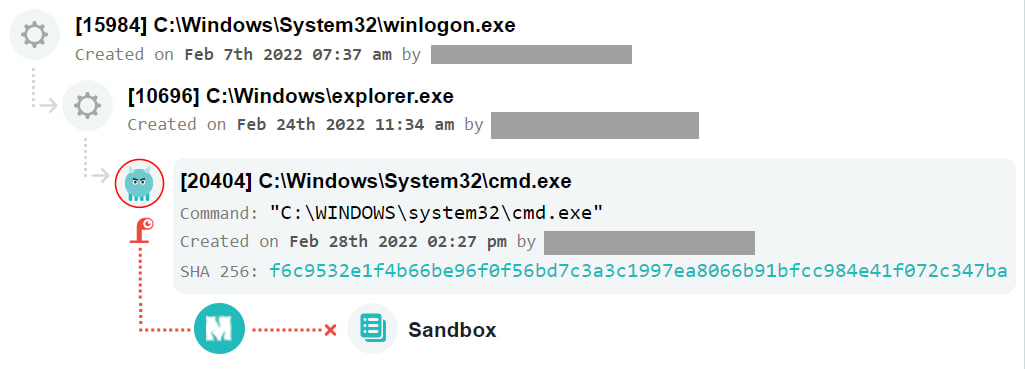

Вредоносное ПО

Вредоносное ПО активируется и заражает компьютер после его загрузки. Это требует определенных действий со

стороны пользователя, например, щелчка по ссылке, нажатия кнопки загрузки файла, открытия приложения

электронной почты, под которыми скрывается вредоносное ПО.

Некоторые из наиболее известных типов вредоносных программ – это вирусы, черви, трояны, боты,

программы-вымогатели, бэкдоры, шпионское и рекламное ПО. Проникнув в систему, они могут блокировать доступ к

сетевым файлам, передавать информацию жертвы с жесткого диска, отслеживать сетевой трафик, нарушать работу

системы и полностью отключать её для похищения хакером конфиденциальных данных.

Методы предотвращения атаки:

Для защиты устройства от вредоносного ПО устанавливают антивирусные программы, популярные из которых – Eset

NOD32, Антивирус Касперского, Avast!, Symantec Norton Anti-Virus, McAfee VirusScan и др. Антивирусы

обнаруживают вредоносные программы, предупреждают о потенциальных угрозах во всплывающем окне и удаляют их.

Как защититься от хакерских атак

- Создайте сложный пароль Пароли призваны защитить пользовательские аккаунты от взлома и кражи персональной информации. Парадоксально, но именно пароли являются самым слабым местом в системе кибербезопасности. Все потому, что многие используют комбинацию, которую легко запомнить, а нужно отдавать предпочтение той, что тяжело взломать.

- Не оставляйте свои аккаунты на чужих устройствах Иногда под рукой не оказывается собственного ноутбука или компьютера. В таких случаях человек пользуется чужим устройством и может оставить страницу со своим аккаунтом не закрытой. Даже если вы закроете браузер, вход в аккаунт будет совершен, а значит, им сможет воспользоваться кто угодно.

- Используйте только безопасные соединения Перед тем как перейти по ссылке, обратите внимание на адресную строку. Сайты, начинающиеся с HTTPS, защищены SSL-сертификатом, что дает зеленый свет на ввод своей конфиденциальной информации. Сайтам с адресом, начинающимся с HTTP, доверять не стоит – такие ресурсы не защищены. Отличительной особенностью безопасной страницы является значок в виде закрытого замка в адресной строке. Если кликнуть на него, в дополнительном окне появится информация о сайте.

- Проверяйте точки доступа Wi-Fi Большинство общественных мест предлагает бесплатный Wi-Fi для посетителей. Пользоваться такими точками доступа можно, но вводить логины, пароли и совершать различные платежи не рекомендуется. В таких случаях предпочтительнее использование мобильного интернета.

- Создайте две разных электронных почты Во-первых, это позволит систематизировать поток писем и сообщений. Используйте их для разных целей: например, для рабочих и личных. Во-вторых, это неплохой способ вычислить мошенников: письма с личными обращениями, которые приходят на рабочую почту, однозначно можно сразу отправлять в спам.

- Не разглашайте конфиденциальные сведения Любые персональные данные (логины, пароли, сведения из паспорта, PIN-коды и т.д.) нельзя отправлять сообщениями или письмами. Особенно если речь идет о незнакомце, с которым вы ведете беседу. Не стоит доверять и людям, представившимся сотрудниками банка и других ведомств, – позвоните на горячую линию своего банка и уточните информацию.

- Почта – ненадёжное место для хранения документов Любой документ, который попадет в руки злоумышленника, может обернуться для пользователя неприятностями. Сканы и фото документов не стоит хранить в сети. Если же возникла необходимость отправить такое сообщение, обязательно удалите письмо после отправки.

- Игнорируйте подозрительные письма Не спешите открывать все письма, которые приходят вам на почту. Сначала прочтите заголовок и определите, кто является отправителем. Наличие ошибок в теме и хаотичного набора символов говорит о мошенническом письме, которое содержит вредоносное ПО. Такие сообщения можно сразу отправлять в корзину.

- Не переходите по неизвестным ссылкам Если сайт обещает что-то бесплатное и выгодное, лучше его проигнорировать. Ссылки, присланные друзьями или знакомыми без каких-либо комментариев, также не стоит открывать. Сначала уточните у человека, что это за ссылка и не взломали ли его аккаунт.

- Не скачивайте подозрительные приложения Чтобы не установить вредоносное ПО в оболочке обычной программы, следует пользоваться только проверенными источниками: магазины Apple, Google и Microsoft, а также официальные сайты компаний. Иные источники не смогут гарантировать безопасность устанавливаемой программы. В лучшем случае будет достаточно удалить приложение, в худшем – устройство, на которое был установлен софт, станет непригодным для использования. Это касается и онлайн-игр. Скачивать установщик необходимо с официального сайта разработчика игры.

- Черный список создан для подозрительных пользователей Не стоит пытаться доказать мошеннику, что он не прав. Просто заблокируйте его. Это сэкономит ваши нервы, время и денежные средства. Вступая в диалог со злоумышленником, вы рискуете попасться на его уловку. Такие люди заставляют вас испытывать жалость, сострадание и даже страх. Многие сервисы, интернет-провайдеры и мобильные операторы предлагают «Безопасный режим», который автоматически блокирует нежелательные сообщения и спам. Возможно, стоит обратить внимание на данную услугу и обезопасить себя от подозрительных людей.

- Используйте для платежей в сети отдельную карту Если вы собираетесь приобрести что-то в интернет-магазине, необязательно вводить данные своей банковской карты. Откройте отдельный счет для оплаты онлайн-покупок и не держите на нем денежные средства без надобности. Если карта попадет к мошенникам, красть им будет нечего или потери будут минимальными.